سیستم عامل مناسب تست نفوذ

- مهدی مرادلو

- تست و نفوذ

اگر شما این مقاله را میخوانید، احتمالاً یک متخصص تست نفوذ یا علاقهمند به حوزه خدمات امنیت سایبری هستید. در ابتدا باید بگویم که هیچ گزینه “بهتر” یا “برتر” در دنیای توزیعهای لینوکس برای تست نفوذ وجود ندارد. انتخاب توزیع مناسب به نیازمندیها و اولویتهای شما بستگی دارد. توزیعهای لینوکس مختلف که برای تست نفوذ طراحی شدهاند، بیشتر به شما ابزارهای تست و نفوذ آماده و از پیش نصبشده برای راحتی کار ارائه میدهند. این ابزارها میتوانند به شما کمک کنند که سریعتر به نتایج دلخواه برسید، اما در نهایت هیچکدام از این توزیعها از نظر قابلیتهای اصلی با یکدیگر تفاوتی چشمگیر ندارند.

پس وسواس زیادی درباره انتخاب توزیع مناسب نداشته باشید، بلکه باید تمرکز خود را بر یادگیری و تسلط بر ابزارهایی که هر یک از این توزیعها ارائه میدهند، بگذارید. در این مقاله به معرفی برخی از محبوبترین و کاربردیترین توزیعهای لینوکس برای تست نفوذ خواهیم پرداخت تا بتوانید بر اساس نیاز خود بهترین انتخاب را داشته باشید.

Kali Linux کالی لینوکس

Kali Linux یکی از مشهورترین و محبوبترین توزیعها برای تست نفوذ و ارزیابی امنیتی هست که از سوی Offensive Security توسعه داده میشه. این توزیع بیشتر برای هکرها و متخصصین امنیت طراحی شده و شامل ابزارهای پیشرفته برای تحلیل و تست نفوذ در سیستمها و شبکهها میباشد.

کالی لینوکس برای استفاده روزمره مناسب نیست:

Kali Linux برای تست نفوذ، ارزیابی امنیتی و آزمایشهای پیچیده طراحی شده. این سیستمعامل برای کاربران حرفهای است که به ابزارهای مختلف امنیتی و دسترسی سریع به تمامی اجزای سیستم نیاز دارند. برای استفاده روزمره kali توزیع مناسبی نیست حتی برای انجام پروژه های تست و نفوذ نیز این توزیع مناسب نیست

.Kali معمولاً بهطور پیشفرض برای نصب روی هارد دیسک طراحی نشده:

در اصل برای استفاده بهصورت live USB یا live DVD طراحی شده که کاربران بتونن از آن برای انجام تستهای خاص استفاده کنند و بعد از ریستارت، همه چیز به حالت اولیه برگرده. نصب Kali بهطور مستقیم روی هارد دیسک معمولاً توصیه نمیشود، چون بسیاری از تنظیمات و ویژگیهای امنیتیاش برای محیطهای خاص طراحی شده، نه استفاده روزمره.

Kali بهصورت تککاربره با دسترسی root اجرا میشود:

. Kali Linux بهطور پیشفرض بهصورت یک سیستم تککاربره اجرا میشه که دسترسی root رو برای تمام برنامهها فراهم میکنه. این بدین معناست که تمام فرآیندها و برنامهها بدون محدودیت به سیستم دسترسی دارن. در حالی که این برای تستهای نفوذ یا عملیات خاص امنیتی مفیده، در استفاده روزمره، چنین سطح دسترسی میتونه خطرات امنیتی زیادی ایجاد کنه.

ویژگیهای کلیدی Kali Linux:

-

ابزارهای پیشرفته برای تست نفوذ: Kali با بیش از 600 ابزار امنیتی از پیش نصبشده (مثل Metasploit، Burp Suite، Wireshark و Aircrack-ng) به کاربران این امکان رو میده که بهراحتی تستهای امنیتی پیچیدهای رو انجام بدن. این ابزارها برای تحلیل آسیبپذیریها، شبیهسازی حملات و ارزیابی امنیت شبکهها طراحی شدهاند.

-

پشتیبانی از انواع معماریها: Kali Linux نه تنها برای معماری x86_64 طراحی شده، بلکه از انواع معماریهای مختلف مانند ARM نیز پشتیبانی میکنه. این ویژگی به کاربران این امکان رو میده که از Kali روی دستگاههای مختلف مثل Raspberry Pi یا حتی گوشیهای هوشمند استفاده کنند.

-

مستندات و منابع آموزشی: یکی از مزایای Kali Linux اینه که مستندات گستردهای برای یادگیری و استفاده از ابزارهای مختلف در دسترس قرار داره. سایت رسمی و انجمنهای مختلف منابع آموزشی و راهنماهای فراوانی برای کاربران فراهم کردهاند.

-

پشتیبانی از ابزارهای آزمایش امنیتی: Kali علاوه بر ابزارهای تست نفوذ، شامل ابزارهایی برای آنالیز ترافیک شبکه، کرک کردن رمزهای عبور، شبیهسازی حملات DDoS، بررسی آسیبپذیریهای وب و حملات وایرلس است. این ابزارها معمولاً برای کسانی طراحی شده که میخوان امنیت سیستمها و شبکهها رو ارزیابی کنند.

Kali Linux بر پایهی Debian ساخته شده است. بیشتر به طور خاص، از نسخههای unstable یا sid این توزیع استفاده میکند.همچنین

نسخه های کالی

1. Kali Linux (نسخه اصلی)

- توضیح: این نسخه شامل تمام ابزارهای پیشفرض Kali و محیط گرافیکی استاندارد است. معمولاً بهعنوان نسخه اصلی توزیع شناخته میشود.

- ویژگیها: نسخهای با محیط دسکتاپ گرافیکی و پشتیبانی از ابزارهای متعدد تست نفوذ. برای نصب بر روی هارد دیسک یا استفاده از USB مناسب است.

2. Kali Linux Light

- توضیح: نسخهای سبکتر از Kali که شامل ابزارهای اصلی و ضروری است، اما برخلاف نسخه اصلی، شامل ابزارهای اضافی نیست.

- ویژگیها: مناسب برای کسانی که به دنبال توزیع سبکتری هستند یا سیستمهای ضعیفتری دارند. این نسخه بهطور خاص برای کاربران با منابع محدود طراحی شده است.

3. Kali Linux NetHunter

- توضیح: این نسخه برای دستگاههای موبایل و تبلت طراحی شده و بهویژه برای دستگاههای اندروید مناسب است.

- ویژگیها: Kali NetHunter ابزارهای تست نفوذ رو برای دستگاههای موبایل فراهم میکنه و این امکان رو میده تا ابزارهای حرفهای تست نفوذ رو بر روی دستگاههای قابل حمل مثل گوشیهای هوشمند اجرا کنید.

4. Kali Linux Virtual Machine (VM)

- توضیح: این نسخه از Kali مخصوص اجرا در ماشینهای مجازی (VM) است و برای استفاده در محیطهای آزمایشی یا مجازیسازی طراحی شده.

- ویژگیها: قابلیت اجرا بر روی ماشینهای مجازی مانند VirtualBox یا VMware و مناسب برای کسانی که نیاز به تستهای آزمایشی دارند بدون اینکه به سیستم اصلیشون آسیب بزنند.

5. Kali Linux ARM

- توضیح: این نسخه از Kali برای دستگاههای ARM-based (مثل Raspberry Pi) طراحی شده است.

- ویژگیها: پشتیبانی از انواع مختلف دستگاههای ARM و مناسب برای کسانی که میخواهند Kali رو روی دستگاههای کممصرف و کوچک مانند Raspberry Pi اجرا کنند.

6. Kali Linux Docker Image

- توضیح: این نسخه از Kali بهطور خاص برای استفاده در محیطهای Docker طراحی شده است.

- ویژگیها: این نسخه به شما امکان میده که Kali Linux رو بهصورت کانتینر در Docker اجرا کنید. برای کسانی که به دنبال راهحلهای مقیاسپذیر و خودکار هستند، مناسب است.

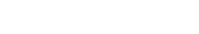

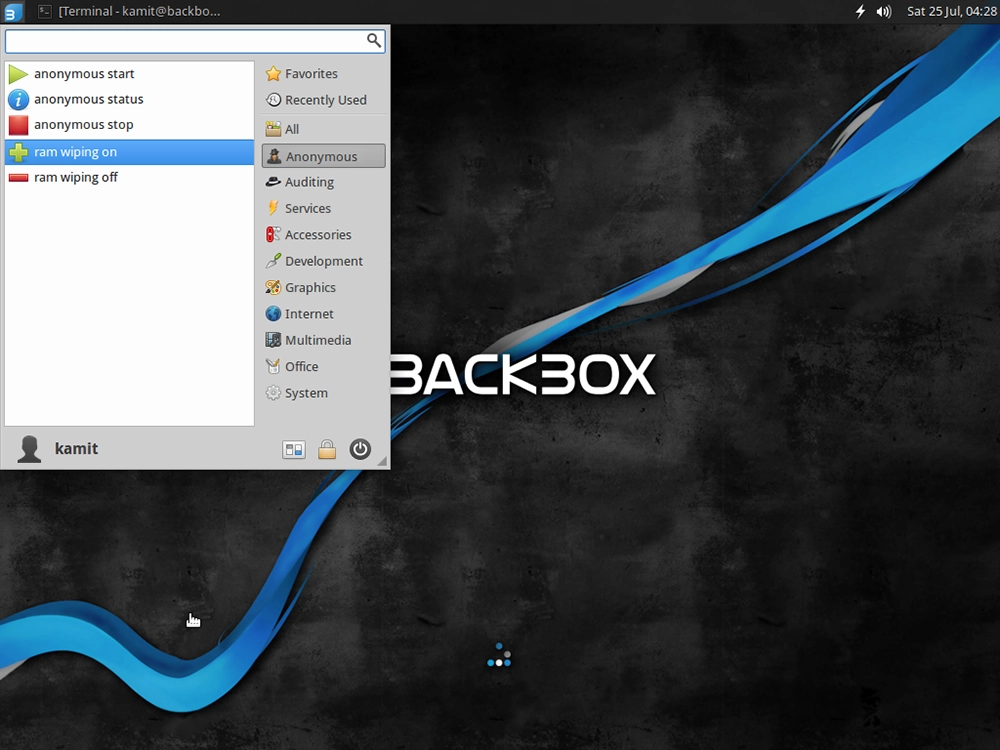

تصویر محیط دسکتاپ kali

اگر بخواهم تجربه شخصی ام را در این مقاله دخیل کنم kali یک توزیع با ابزار های فراوان است که بیشتر این ابزارها شاید یکبار هم استفاده نشوند بطور کل من به عنوان یک متخصص تست و نفوذ ترجیح می دهم از توزیع های استانداردتری استفاده کنم.

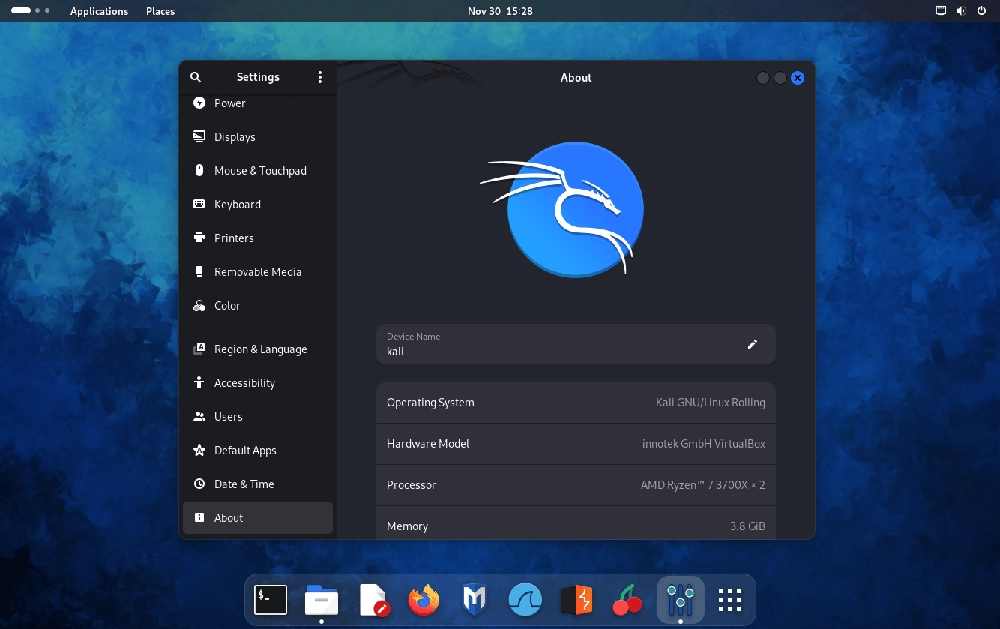

Parrot OS

Parrot OS یک توزیع لینوکسی قدرتمند است که بر پایه Debian ساخته شده. مشابه با Kali Linux، Parrot بهطور ویژه برای تست نفوذ، ارزیابی امنیتی، تحلیل دیجیتال و مهندسی معکوس طراحی شده. اما تفاوتهای خاصی دارد که آن را به انتخابی جالب برای متخصصین امنیت سایبری تبدیل میکند.

ویژگیهای برجسته Parrot OS برای پن تسترها:

-

ابزارهای حرفهای برای تست نفوذ: Parrot OS مجموعهای کامل از ابزارهای تست نفوذ، شبیهسازی حملات، تحلیل ترافیک شبکه و مهندسی معکوس را در اختیار شما قرار میدهد. ابزارهایی مانند Metasploit, Burp Suite, Wireshark, Nmap و Aircrack-ng بهطور پیشفرض نصب شدهاند. این مجموعه ابزارها به پن تسترها امکان اجرای حملات مختلف، تحلیل آسیبپذیریها و ارزیابی امنیت سیستمها را میدهند.

-

ابزارهای حفظ حریم خصوصی و ضد نظارت: Parrot OS بیشتر از Kali روی حفظ حریم خصوصی کاربران تمرکز دارد. با ابزارهایی مانند Tor, I2P و Proxychains، شما میتوانید فعالیتهای آنلاین خود رو کاملاً ناشناس نگه دارید و از ردیابی و نظارت جلوگیری کنید. این ویژگی برای پن تسترهایی که در حال بررسی امنیت و حفاظت از حریم خصوصی سیستمها هستند، ضروری است.

-

پایدار و سریع: برخلاف برخی از توزیعهای سنگین دیگر، Parrot OS برای عملکرد بهینه و مصرف کم منابع طراحی شده است. این به شما این امکان رو میده که حتی در سیستمهای با منابع محدود، بهطور مؤثر از ابزارهای امنیتی استفاده کنید. علاوه بر این، نسخههای Lite و Home این توزیع باعث میشه که در پروژههای مختلف بدون نگرانی از مصرف منابع، سرعت بالاتری داشته باشید.

-

حمایت از دستگاههای ARM: Parrot OS از دستگاههای ARM مانند Raspberry Pi پشتیبانی میکند. این ویژگی به پن تسترها این امکان رو میده که از این توزیع در محیطهای کمهزینه و کممصرف استفاده کنند، بهویژه زمانی که به بررسی شبکهها و سیستمهای IoT نیاز دارند.

-

امنیت پیشرفته در سطح سیستم: Parrot OS بهطور پیشفرض دارای پیکربندیهای امنیتی پیشرفته مانند AppArmor و SELinux است که به شما کمک میکنند تا سیستم خود رو از حملات مختلف محافظت کنید. این سیستمعامل بهطور مستمر بروزرسانیهایی برای امنیت و رفع آسیبپذیریها دریافت میکنه.

-

سبک و کاربرپسند: برخلاف برخی از توزیعهای پیچیده، Parrot OS با محیط گرافیکی MATE یا KDE به شما اجازه میدهد تا از ابزارها و ویژگیهای پیچیده بهصورت ساده و کاربرپسند استفاده کنید. این امر برای پن تسترهایی که میخواهند بر روی هدفهای امنیتی تمرکز کنند و نیازی به پیچیدگی اضافی ندارند، بسیار مفید است.

نسخههای مختلف Parrot OS:

-

Parrot Security:

- ویژگیها: نسخه اصلی Parrot است که شامل تمامی ابزارهای ضروری برای تست نفوذ و تحلیل امنیتی است. شامل ابزارهایی برای اسکن آسیبپذیریها، شبیهسازی حملات شبکهای، مهندسی معکوس و بسیاری ابزار دیگر میشود.

- مناسب برای: پن تسترها، تحلیلگران امنیت، هکرهای اخلاقی.

-

Parrot Home:

- ویژگیها: این نسخه برای کارهای روزمره با ابزارهای امنیتی سبکتر طراحی شده است. بیشتر برای کسانی که نیاز به سیستمعاملی امن برای استفاده عمومی دارند و به ابزارهای پیشرفتهتری مانند تست نفوذ نیاز ندارند.

- مناسب برای: کاربرانی که از سیستمعامل لینوکس میخواهند برای محافظت از حریم خصوصی و امنیت شخصی خود استفاده کنند.

-

Parrot ARM:

- ویژگیها: نسخهای برای دستگاههای مبتنی بر معماری ARM مانند Raspberry Pi. این نسخه مناسب برای پن تسترهایی است که میخواهند از Parrot OS در دستگاههای کوچک و کممصرف استفاده کنند.

- مناسب برای: تستهای شبکه و امنیت در محیطهای IoT، Raspberry Pi و دستگاههای ARM.

-

Parrot Cloud:

- ویژگیها: نسخهای برای استفاده در محیطهای ابری و ماشینهای مجازی.

- مناسب برای: پن تسترهایی که نیاز به شبیهسازی حملات در محیطهای ابری دارند یا میخواهند از طریق ماشینهای مجازی تست کنند.

چرا Parrot OS برای پن تسترها مناسب است؟

- ابزارهای متنوع و قدرتمند: Parrot OS مجموعهای از ابزارهای تست نفوذ رو بهصورت پیشفرض شامل میشود که مناسبترین انتخاب برای پن تسترهاست.

- پشتیبانی از حریم خصوصی: ابزارهای حریم خصوصی به شما این امکان رو میدهند که حتی در حین انجام تستهای امنیتی، هویت و فعالیتهای خودتون رو مخفی نگه دارید.

- عملکرد بهینه و کممصرف: سرعت بالا و مصرف پایین منابع، به شما این امکان رو میده که حتی بر روی سیستمهای با منابع محدود هم از Parrot OS استفاده کنید.

- پایداری و امنیت: پیکربندیهای پیشرفته امنیتی و بهروزرسانیهای منظم باعث میشه که همیشه سیستم شما از نظر امنیتی بهروز و مقاوم باشد.

archlinux

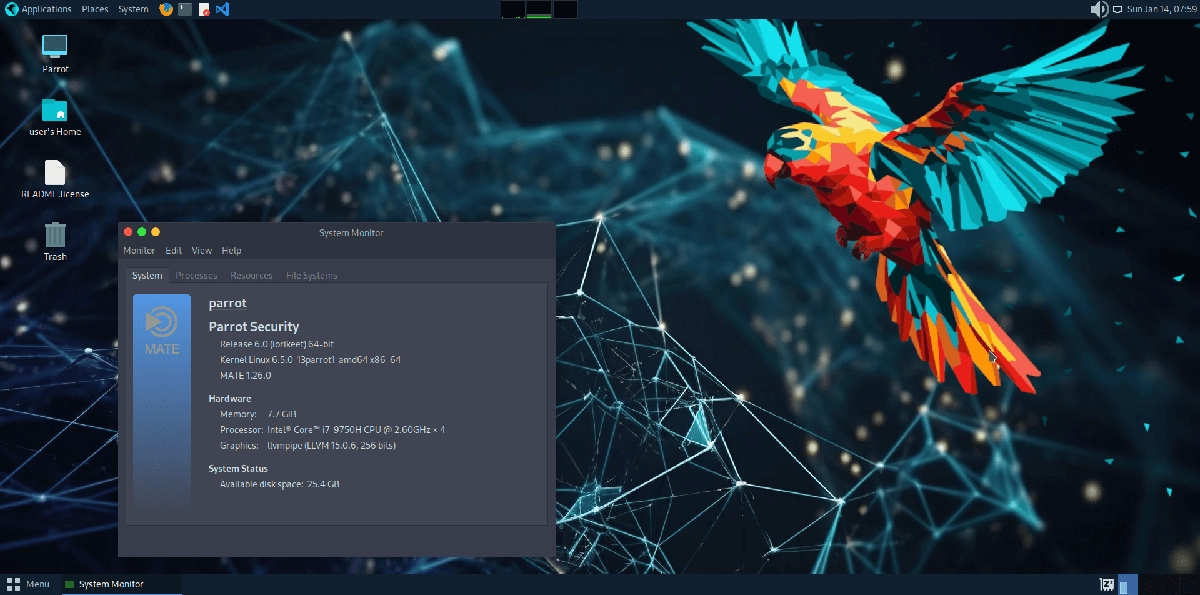

ArchStrike یک توزیع لینوکسی است که بر پایه Arch Linux ساخته شده و بهطور خاص برای تست نفوذ و امنیت سایبری طراحی شده است. این توزیع از تمامی ویژگیهای Arch Linux بهره میبرد، از جمله مدل انتشار رولینگ ریلیز و مدیریت بسته قدرتمند Pacman، اما در کنار آن مخازن اختصاصی خود را برای ابزارهای تست نفوذ و امنیتی اضافه کرده است.

ساختار و ابزارها:

ArchStrike مجموعهای از ابزارهای پیشرفته را ارائه میدهد که برای تحلیل امنیت، شناسایی آسیبپذیریها، مهندسی معکوس، تحلیل ترافیک شبکه و تست نفوذ استفاده میشوند. این ابزارها بهصورت پیشفرض در مخازن ArchStrike در دسترس هستند و میتوانند به راحتی با استفاده از Pacman نصب شوند.

ابزارهای قابل توجه:

- Nmap: برای اسکن و تحلیل شبکه

- Metasploit: برای شبیهسازی حملات و تست نفوذ

- Wireshark: برای تحلیل ترافیک شبکه

- John the Ripper: برای شکستن رمزهای عبور

- Aircrack-ng: برای هک شبکههای وایرلس

- ابزارهای متعدد دیگر برای تحلیل امنیتی، مهندسی معکوس، و شبیهسازی حملات

نصب:

ArchStrike میتواند به دو روش استفاده شود:

- اضافه کردن مخازن به Arch Linux: اگر از Arch Linux استفاده میکنید، بهراحتی میتوانید مخازن ArchStrike را به سیستم خود اضافه کرده و ابزارهای مورد نظر را نصب کنید.

- نصب کامل ArchStrike: با استفاده از فایل ISO، میتوانید ArchStrike را بهطور کامل نصب کرده و یک سیستم آماده برای تست نفوذ و امنیت داشته باشید.

مستندات و جامعه کاربری:

ArchStrike از مستندات جامع Arch Linux بهره میبرد و کاربران میتوانند از منابع Arch Wiki برای حل مشکلات یا یادگیری استفاده کنند. جامعه کاربری ArchStrike نیز بهصورت فعال در انجمنها و کانالهای مختلف در دسترس است و میتواند به کاربران تازهوارد یا حرفهای کمک کند.

ویژگیهای کلیدی:

- رولینگ ریلیز: همیشه به آخرین نسخه ابزارها و نرمافزارها دسترسی دارید.

- سبک و سفارشیسازیشده: انعطاف Arch Linux در ArchStrike نیز حفظ شده و کاربران میتوانند ابزارها و محیط خود را به دلخواه پیکربندی کنند.

- مدیریت بسته ساده و قدرتمند: با استفاده از Pacman، نصب و مدیریت ابزارهای امنیتی سریع و کارآمد است.

- تخصصی برای امنیت: تمرکز این توزیع بهطور کامل بر ابزارهای تست نفوذ و امنیتی است.

BackBox

BackBox یک توزیع لینوکس است که بر اساس Ubuntu ساخته شده و برای تست سیستمهای کامپیوتری و شناسایی آسیبپذیریها طراحی شده است. این سیستم با رابط کاربری آسان و ابزارهای آماده برای هکینگ اخلاقی به شما کمک میکند تا امنیت سیستمها و شبکهها را ارزیابی کنید.

آنچه که BackBox Linux را از دیگر توزیعها متمایز میکند، انعطافپذیری بالای آن است. این توزیع هم برای مبتدیان و هم برای حرفهایها طراحی شده و بستری تازه برای تست نفوذ ارائه میدهد. سیستمعامل با ابزارهای خودکارسازی و اسکریپتنویسی همراه است تا انجام وظایف را سادهتر کند. بنابراین، BackBox Linux یک ابزار فوقالعاده برای افرادی است که به دنبال تقویت مجموعه ابزارهای امنیتی رایانهای و شبکه خود هستند.

الزامات سیستم:

- فضای هارد دیسک: حداقل 10 گیگابایت فضای هارد دیسک برای نصب.

- رم: حداقل 1 گیگابایت رم.

- پردازنده: تقریباً هر پردازنده مدرن (حتی سطح پایین) 32-bit یا 64-bit.

مزایا:

- ابزار هکینگ اخلاقی خودکار: BackBox Linux مجموعهای از ابزارهای هکینگ اخلاقی خودکار را ارائه میدهد که وظایف رایج امنیتی را ساده میکنند. این ابزارها اسکریپتها و عملیات خودکار را اجرا میکنند و ارزیابیهای امنیتی را سریع و آسان میسازند.

- خودکارسازی وظایف: BackBox Linux در خودکارسازی وظایف امنیتی روزمره بسیار برجسته است و باعث افزایش کارایی ارزیابیهای امنیتی میشود.

- ابزارهای همکاری چندکاربره: علاوه بر ویژگیهای همکاری، BackBox Linux ابزارهای ویژهای برای کار گروهی در ارزیابیهای امنیتی دارد. این منابع به برقراری ارتباط آزاد، همکاری سریع و بررسی جمعی کمک میکنند و به ایجاد یک تیم امنیتی پرکار و مؤثر کمک میکنند.

معایب:

- پایداری ابزارها: BackBox Linux بهدلیل داشتن جدیدترین ابزارها، گاهی ممکن است برخی ابزارها هنوز در حال آزمایش یا ناپایدار باشند. این موضوع میتواند گاهی در ارزیابیهای امنیتی مشکلاتی ایجاد کند. بنابراین کاربران باید احتیاط کنند و برای انجام کارهای خاص، ابزارهای دیگری پیدا کنند.

- مستندات رسمی محدود: ممکن است BackBox مستندات رسمی کمتری نسبت به دیگر سیستمعاملهای هکینگ معروف داشته باشد. کاربران ممکن است مجبور شوند از منابع ایجادشده توسط اعضای دیگر جامعه استفاده کنند که این میتواند پیدا کردن دستورالعملها برای برخی ابزارها و تنظیمات را دشوار کند.

نکات اضافی:

یکی از ویژگیهای جذاب BackBox این است که بهطور خاص به تیمهای امنیتی اجازه میدهد تا بهطور مؤثر با یکدیگر همکاری کنند. اگر شما بهدنبال یک سیستمعامل برای ارزیابیهای امنیتی گروهی هستید، BackBox گزینهای مناسب است که به تیمها کمک میکند تا در یک محیط مشارکتی با یکدیگر کار کنند. علاوه بر این، خودکارسازی وظایف و ابزارهای اسکریپتنویسی آن باعث میشود که ارزیابیهای امنیتی بسیار سریعتر و با کارایی بالاتری انجام شوند

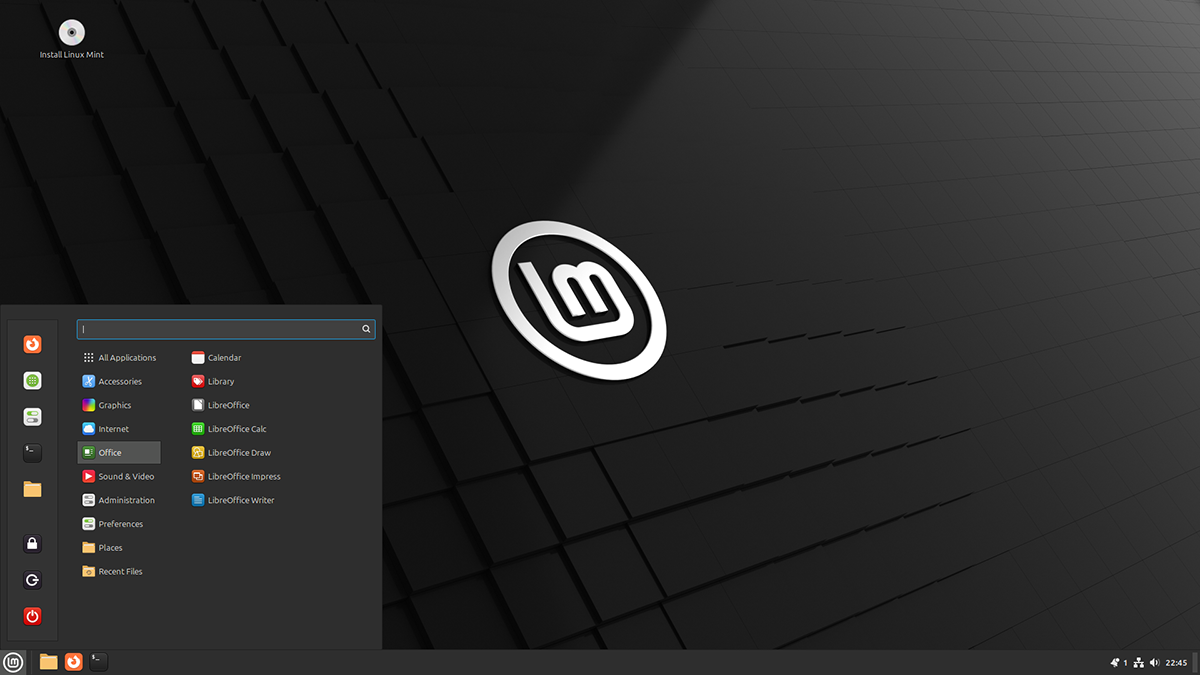

Mint

Linux Mint یک توزیع لینوکس استاندارد است که بر پایه Ubuntu و Debian ساخته شده و به دلیل پایداری، سادگی و محیط کاربری جذاب، بسیار محبوب است. برخلاف توزیعهای امنیتی مانند Kali یا Parrot، Mint بهطور پیشفرض بر امنیت یا تست نفوذ تمرکز ندارد، اما این موضوع باعث نشده که انتخاب من برای کارهای تست نفوذ نباشد.

چرا از Linux Mint استفاده میکنم؟

با توجه به تجربه شخصی، من بهعنوان یک متخصص تست نفوذ، توزیعهایی را ترجیح میدهم که قابل اعتماد، پایدار و قابل سفارشیسازی باشند. Linux Mint به من این امکان را میدهد که یک سیستمعامل سبک و سریع داشته باشم و در عین حال ابزارهای امنیتی مورد نیازم را خودم اضافه کنم.

ویژگیهای Linux Mint که آن را برای من مناسب میکند:

- سادگی و کاربرپسندی: Linux Mint دارای محیط گرافیکی جذاب (Cinnamon, MATE, یا Xfce) است که کار با آن را برای کاربران حرفهای و مبتدی آسان میکند.

- پایداری بالا: به دلیل استفاده از مخازن Ubuntu، Mint از پشتیبانی قوی و بهروزرسانیهای پایدار بهره میبرد.

- مدیریت منابع بهینه: این توزیع سبک است و برای اجرا روی سختافزارهای قدیمی یا سیستمهایی با منابع محدود مناسب است.

- انعطافپذیری در نصب ابزارها: برخلاف توزیعهای امنیتی، Mint هیچ ابزار از پیش نصبشدهای برای تست نفوذ ندارد، اما این به من آزادی میدهد که دقیقاً ابزارهایی را نصب کنم که به آنها نیاز دارم، مثل:

- Metasploit

- Wireshark

- Nmap

- Burp Suite

- Aircrack-ng

تجربه شخصی:

من تجربه استفاده از توزیعهایی مثل Kali و Parrot را داشتهام، اما همیشه این احساس وجود داشت که با تعداد زیادی ابزار مواجه هستم که احتمالاً هرگز استفاده نمیشوند. Linux Mint به من این امکان را میدهد که یک سیستم ساده و پایدار داشته باشم و بر اساس نیاز پروژه، محیط کاری خود را شخصیسازی کنم.

نتیجهگیری:

اگرچه Linux Mint یک توزیع امنیتی نیست، اما با توجه به انعطافپذیری، پایداری و قابلیت سفارشیسازی، برای من به یک انتخاب ایدهآل تبدیل شده است. این توزیع برای کسانی مناسب است که تجربه کار با لینوکس را دارند و میخواهند سیستمعاملی پایدار و سریع با قابلیت نصب ابزارهای امنیتی داشته باشند.

macOS

macOS به دلیل ساختار مبتنی بر Unix و قابلیتهای پیشرفتهاش، میتواند انتخاب مناسبی برای پن تسترهایی باشد که به دنبال امنیت، سادگی و سازگاری با ابزارهای توسعه و تست نفوذ هستند. اگرچه macOS بهاندازه توزیعهای امنیتی لینوکس مانند Kali یا Parrot بهطور خاص برای تست نفوذ طراحی نشده، اما با ابزارهای بومی و سازگاری گسترده، میتواند در بسیاری از شرایط برای پن تسترها مفید باشد.

دستهبندی پن تسترهایی که macOS برای آنها مناسب است:

-

توسعهدهندگان و تستکنندگان امنیت نرمافزارهای چندپلتفرمی:

- macOS به دلیل تطبیقپذیری بالا و محیطهای توسعهای قوی، برای پن تسترهایی که روی نرمافزارهای چندپلتفرمی کار میکنند، بسیار مناسب است.

- ابزارهای توسعه و امنیتی مثل Burp Suite, OWASP ZAP، و Docker به راحتی در macOS اجرا میشوند.

-

تحلیلگران امنیت در زمینه موبایل (iOS):

- macOS برای پن تسترهایی که روی برنامهها و دستگاههای iOS کار میکنند، ضروری است.

- ابزارهایی مثل Xcode, Frida, Cydia Impactor و iOS Security Suite برای تحلیل امنیت برنامههای iOS فقط در macOS در دسترس هستند.

-

پن تسترهای شبکه و تحلیلگران ترافیک:

- macOS با ابزارهایی مانند Wireshark, Scapy, Nmap و tcpdump به پن تسترهای شبکه امکان میدهد که بهطور پیشرفته تحلیل ترافیک شبکه را انجام دهند.

- ابزارهای امنیتی مبتنی بر Unix بهطور بومی در macOS در دسترس هستند.

-

متخصصین امنیت و حریم خصوصی آنلاین:

- macOS به دلیل امنیت بالا، قابلیتهای حریم خصوصی و ابزارهای بومی برای پن تسترهایی که روی حفظ امنیت آنلاین کار میکنند، مناسب است.

- Tor, AnonSurf و Proxychains به راحتی در macOS اجرا میشوند.

-

مهندسین معکوس و تحلیلگران بدافزار:

- macOS برای افرادی که در زمینه مهندسی معکوس و تحلیل بدافزار فعالیت میکنند، یک محیط پایدار و سازگار ارائه میدهد.

- ابزارهایی مثل IDA Pro, Ghidra, Radare2 و Hopper Disassembler به راحتی روی macOS نصب و اجرا میشوند.

چرا macOS میتواند مناسب باشد؟

-

ساختار مبتنی بر Unix:

- macOS همانند لینوکس از ساختار Unix بهره میبرد که محیط خط فرمان پیشرفته و ابزارهای قدرتمند را به همراه دارد.

-

پایداری و امنیت بالا:

- macOS به دلیل طراحی ایمن و سیستمعامل بستهاش، برای تست نفوذ در محیطهای ایمن مناسب است.

- ویژگیهایی مانند System Integrity Protection (SIP) و Gatekeeper سطح امنیت بالایی را فراهم میکنند.

-

ابزارهای توسعه و امنیتی پیشرفته:

- macOS یک محیط ایدهآل برای توسعهدهندگان و متخصصان امنیت ارائه میدهد که شامل ابزارهای برنامهنویسی، مهندسی معکوس و تحلیل شبکه میشود.

-

پشتیبانی از مجازیسازی:

- macOS از نرمافزارهای مجازیسازی مانند VMware Fusion و Parallels برای اجرای سیستمعاملهای دیگر و ابزارهای امنیتی پشتیبانی میکند.

-

محیط مناسب برای تحلیل iOS:

- تنها سیستمعاملی است که میتواند ابزارهای تحلیل و توسعه iOS را به طور بومی اجرا کند.

محدودیتها:

-

قیمت بالا:

- macOS تنها روی سختافزارهای اپل اجرا میشود و هزینه خرید این سختافزارها ممکن است برای همه قابلتوجیه نباشد.

-

محدودیت در ابزارهای متنباز:

- برخی از ابزارهای امنیتی لینوکس یا مختص ویندوز ممکن است بهخوبی روی macOS اجرا نشوند یا نیاز به تنظیمات اضافی داشته باشند.

-

پشتیبانی محدود جامعه امنیتی:

- macOS بهاندازه لینوکس در جامعه امنیتی شناخته شده نیست، بنابراین ممکن است منابع کمتری برای ابزارهای پیشرفته تست نفوذ موجود باشد.

نتیجهگیری:

macOS یک انتخاب قوی برای پن تسترهایی است که روی شبکههای خاص، تحلیل iOS یا توسعه و مهندسی معکوس فعالیت میکنند. این سیستمعامل به دلیل امنیت بالا، ابزارهای بومی قدرتمند و تطبیقپذیری مناسب، میتواند یک محیط کارآمد برای تست نفوذ باشد. با این حال، به دلیل قیمت بالای سختافزار و محدودیت در اجرای برخی ابزارها، ممکن است برای همه پن تسترها مناسب نباشد.

Windows

Windows بهعنوان یکی از محبوبترین سیستمعاملهای دنیا، بیشتر برای کاربردهای روزمره، سازمانی و توسعه نرمافزار شناخته میشود، اما در برخی موارد میتواند برای تست نفوذ و ارزیابی امنیت نیز مورد استفاده قرار گیرد. اگرچه ویندوز بهطور پیشفرض برای امنیت سایبری و تست نفوذ طراحی نشده، اما ابزارها و قابلیتهای متنوعی دارد که میتوانند بهطور مؤثر در این زمینه به کار گرفته شوند

ویندوز برای چه پن تسترهایی مناسب است؟

ویندوز بهطور خاص برای پن تسترهایی مناسب است که در محیطهای ویندوزی فعالیت میکنند یا تستهای امنیتی آنها شامل شبکهها و سیستمهایی است که بر پایه ویندوز هستند. بسیاری از شرکتها و سازمانها از ویندوز بهعنوان سیستمعامل اصلی خود استفاده میکنند، بنابراین در برخی سناریوها، استفاده از ویندوز بهعنوان محیط تست نفوذ منطقی و مؤثر است.

دستهبندی پن تسترهایی که ویندوز برای آنها مناسب است:

-

پن تسترهایی که با Active Directory کار میکنند:

- Active Directory یکی از رایجترین سرویسهای مدیریت شبکه در سازمانها است که بر روی ویندوز اجرا میشود.

- ابزارهایی مثل PowerShell, BloodHound, و Responder برای بررسی امنیت Active Directory در ویندوز بسیار کارآمد هستند.

-

متخصصین امنیتی که روی نرمافزارهای اختصاصی ویندوز کار میکنند:

- اگر یک پن تستر بخواهد نرمافزارهای سازمانی اختصاصی ویندوز (مثل ERPها یا CRMها) را بررسی کند، استفاده از ویندوز ضروری میشود.

- ابزارهای مهندسی معکوس مثل IDA Pro و WinDbg در ویندوز بهترین عملکرد را دارند.

-

تیمهای قرمز (Red Teams):

- تیمهای قرمز که شبیهسازی حملات سایبری انجام میدهند، اغلب با شبکهها و سیستمهایی کار میکنند که بهطور عمده از ویندوز استفاده میکنند.

- ابزارهایی مثل Mimikatz, Cobalt Strike, و Metasploit برای نفوذ به سیستمهای ویندوزی بسیار مؤثر هستند.

-

پن تسترهای مبتنی بر محیطهای شرکتی:

- بسیاری از شبکههای شرکتی کاملاً ویندوز محور هستند. تست نفوذ در این محیطها نیازمند استفاده از ابزارهایی است که بهخوبی روی ویندوز اجرا شوند.

- ویندوز امکان استفاده از ابزارهای پیشرفته تست نفوذ، مثل Commando VM، را فراهم میکند.

-

متخصصین امنیتی در تحلیل بدافزار:

- تحلیل بدافزارهای نوشتهشده برای ویندوز نیازمند استفاده از محیطی است که بتواند رفتار بدافزار را بهدرستی شبیهسازی کند.

- ابزارهایی مثل Procmon, Wireshark, و Sysinternals Suite برای این کار در ویندوز بسیار مؤثر هستند.

چرا ویندوز برای این پن تسترها مناسب است؟

-

ابزارهای بومی پیشرفته:

- PowerShell: یک ابزار خط فرمان قدرتمند که امکان مدیریت سیستم و اجرای اسکریپتهای پیچیده را فراهم میکند.

- Windows Subsystem for Linux (WSL): اجرای ابزارهای لینوکسی در محیط ویندوز بدون نیاز به نصب لینوکس.

-

شباهت به محیط هدف:

- بسیاری از شبکهها و سیستمهایی که تست میشوند بر پایه ویندوز هستند. استفاده از ویندوز برای شبیهسازی حملات میتواند به شناسایی آسیبپذیریهای واقعی کمک کند.

-

دسترسی به ابزارهای اختصاصی ویندوز:

- ابزارهایی مثل Mimikatz, Cobalt Strike, و Empire که برای حملات روی ویندوز طراحی شدهاند.

-

پشتیبانی از ابزارهای تجاری و شرکتی:

- بسیاری از ابزارهای امنیتی تجاری مانند Burp Suite و Nessus نسخههای سازگار با ویندوز دارند.

محدودیتها:

- ویندوز بهطور پیشفرض برای امنیت بهینهسازی نشده است و ممکن است نیاز به پیکربندیهای دستی داشته باشد.

- مصرف بالای منابع سختافزاری در مقایسه با توزیعهای لینوکسی.

- نیاز به دانش تخصصی در ابزارهای امنیتی ویندوزی.

سفارش پروژه تست و نفوذ

برای اطلاعات بیشتر درباره خدمات تست نفوذ، پیشنهاد میکنیم فایل PDF را مطالعه کنید. همچنین میتوانید با مراجعه به لینک ثبت سفارش، جزئیات بیشتری را بررسی کرده و سفارش خود را ثبت کنید.